چندین پروتکل مالی غیرمتمرکز در روز یکشنبه مورد حمله هکرها قرار گرفتند که بیش از 41 میلیون دلار ارز دیجیتال را سرقت کردند. هکرها از یک آسیبپذیری دراستخرهای لیکوئیدیتی کرو، پلتفرم بازارساز خودکار، در قلب دیفای اتریوم استفاده کردهاند.

فهرست مطالب

استخرها لیکوئیدیتی هدف حمله هکرها

طبق گفته کروفایننس در توییتر، یک زبان برنامهنویسی جایگزین شخص ثالث برای قراردادهای هوشمند اتریوم، نسبت داده شده است. کرو اعلام کرده است که استخرهای لیکوئیدیتی دیگری که از این زبان استفاده نمیکنند، در امان هستند.

استخرهای لیکوئیدیتی، قراردادهای هوشمندی هستند که توکنها را نگهداری میکنند و میتوانند بدون وابستگی به واسطههای مالی، لیکوئیدیتی را به بازارهای ارزهای دیجیتال ارائه دهند. اما همانطور که چندین پروژه در روز یکشنبه آموختند، یک عیب کوچک میتواند منجر به زیانهای قابل توجهی شود.

JPEG’d اولین قربانی هکرها

به گفته شرکت امنیتی مالی غیرمتمرکز Decurity، 11 میلیون دلار ارز دیجیتال از پروتکل وام دهی NFT به نام JPEG’d سرقت شده است. JPEG’d از نخستین پروژههایی است که مشکل را در استخر لیکوئیدیتی خود، روی کرو شناسایی کرده است.

JEPG’d به کاربران امکان میدهد تا NFTها را به عنوان وثیقه برای دریافت وام ارائه کنند. از نظر داراییهای سپردهگذاری شده در JEPG’d ، ارزش قفل شده کل (TVL) این پروتکل حدود 32 میلیون دلار است. JEPG’d اعلام کرده که کدهای مسئول نگهداری NFTها و سرمایههای خزانه آسیبی ندیدهاند.

بر اساس دادههای CoinGecko توکن حاکمیتی JEPG’d تا زمان نگارش این متن 23٪ کاهش یافته است. در روز یکشنبه، این توکن به پایینترین قیمت تاریخ خود یعنی 0.000347 دلار رسید.

هک از طریق یک حمله رایج انجام شده است

در یک توییت که اکنون حذف شده است، کرو در ابتدا این آسیبپذیری را به عنوان یک حمله “read only” رایج از نوع ” re-entrancy” توصیف کرد که میتوانست با اجتناب از آنها پیشگیری شود.

حمله Re-entrancy زمانی رخ میدهد که یک قرارداد هوشمند با قرارداد دیگری تعامل داشته باشد، که در نتیجه قبل از اجرای کامل، دوباره به قرارداد اولیه بازخوانی میشود.

آسیبپذیریهای re-entrancy به یک مهاجم اجازه میدهد تا بازخوانیهای متعددی را در یک تابع واحد محصور کند و یک قرارداد هوشمند را فریب دهد تا موازنههای نادرستی را محاسبه کند. یکی از برجستهترین نمونههای آن، حمله 55 میلیون دلاری DAO در سال 2016 روی اتریوم بود.

مایر دولو، همبنیانگذار و CTO شرکت امنیت سایبری Cyvers در گفتگو با Decrypt گفت که حملات re-entrancy یک وکتور معمول برای مهاجمان به منظور غارت پروتکلها است.

او گفت:

اینها کاملاً رایج هستند و میتوان با طراحی و توسعه مناسب از آنها اجتناب کرد.

پروژههای آسیبدیده

تعداد دیگری هم از پروژههای دیفای تحت تأثیر این حمله قرار گرفتند. صرافی غیرمتمرکز الیپسیس گزارش داد که تعداد اندکی از استخرهای استیبل BNB با استفاده از یک کامپایلر قدیمی وایپر مورد آسیب قرار گرفتهاند. همچنین خروجی 13.6 میلیون دلاری alETH-ETH از آلکیمیکس، و 1.6 میلیون دلار از استخر sETH-ETH مترونوم گزارش شده است. مدیرعامل کرو فایننس، مایکل اگوروف، در یک کانال تلگرام تأیید کرد که 32 میلیون توکن CRV به ارزش بیش از 22 میلیون دلار از استخر سواپ خارج شده است.

هک در اسمارتچین بایننس هم اتفاق افتاده

در گزارشی آمده است که اسمارتچین BNB (BSC)، مورد حملات شبیه به آسیبپذیری پروتکل دیفای کرو فایننس قرار گرفته است.

در پی هک انجام شده روی اتریوم، شرکت امنیتی بلاکچین BlockSec در توییتی مورخ 30 ژوئیه اعلام کرد که در سه مورد اکسپلویت روی BSC، حدود 73 هزار دلار ارزهای دیجیتال سرقت شده است.

این در حالی است بر اساس برآوردهای فعلی BlockSec، اکسپلویتهای مشابه استخرهای لیکوئیدیتی کرو فایننس، منجر به زیانی بالغ بر 41 میلیون دلار شده است.

وحشت در اکو سیستم دیفای

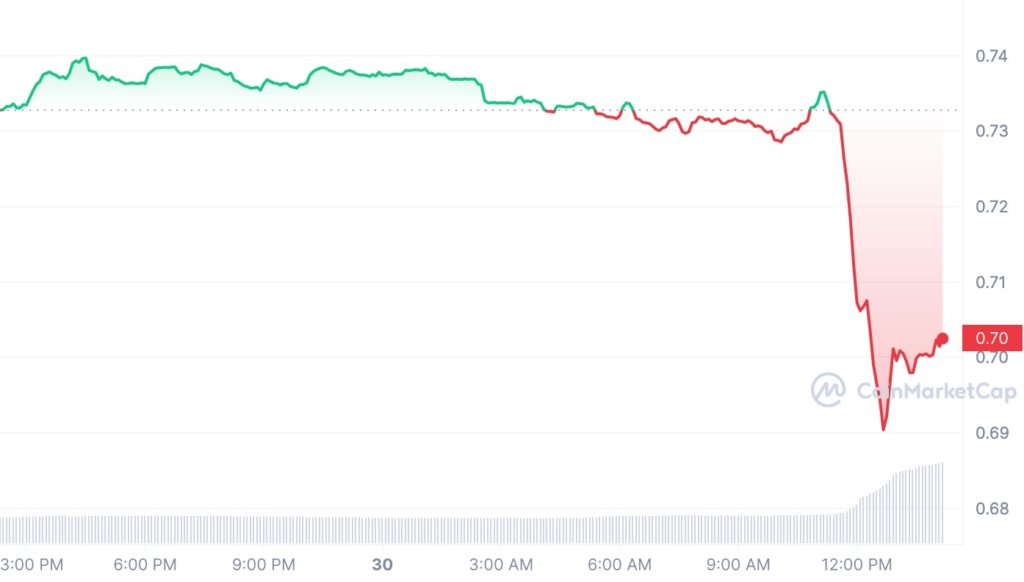

این آسیبپذیری، وحشت را در سراسر اکوسیستم DeFi ایجاد کرده و موجی از تراکنشها را در سراسر استخرها به راه انداخت است و منجر به عملیات نجات از سوی هکرهای کلاه سفید شده است. دادههای CoinMarketCap نشان میدهد که توکن کرو فایننس، Curve DAO (CRV)، بیش از 20٪ در واکنش به این خبر سقوط کرده است. طبق گزارش cointelegraph، لیکوئیدیتی CRV طی ماههای اخیر به شدت کاهش یافته است، که آن را در برابر نوسانات شدید قیمت آسیبپذیر میکند. بر اساس گفته کرو فایننس، قراردادهای crvUSD و هر استخری که آن را در بر میگیرد، تحت تأثیر این حمله قرار نگرفتهاند.

پروتکلهای DeFi طی ماههای گذشته هدف حملات متعددی قرار گرفتهاند. بر اساس گزارشی از برنامه سبدسرمایهگذاری وب3 به نام De.Fi، تنها در سهماهه دوم 2023 بیش از 204 میلیون دلار از طریق حملات و کلاهبرداریهای DeFi سرقت شده است.